Quatre chercheurs de l’université Kookmin en Corée du Sud ont découvert une vulnérabilité dans l’algorithme de chiffrement du ransomware qui permet d’obtenir la clé maîtresse et de récupérer les informations détournées.

Hive est une famille de ransomware relativement récente. Les premières attaques ont été signalées en juin 2021 et, bien que Hive n’existe que depuis peu, elle est considérée comme l’une des familles de ransomware les plus lucratives de l’année écoulée.

Cela peut s’expliquer par une technique d’extorsion très agressive appliquée par le malware. Contrairement aux ransomwares ordinaires qui ne chiffrent que les fichiers, celui-ci réalise une « double extorsion » : d’une part, les informations sont détournées grâce au chiffrement qu’il applique aux fichiers de la victime. D’autre part, le malware menace les victimes de publier les informations volées sur sa page publique HiveLeaks.

Comme d’habitude, le logiciel malveillant et son infrastructure sont proposés comme un service (Ransomware-as-a-Service).

Le groupe utilise différents vecteurs d’attaques pour sa propagation : campagnes de malspam, serveurs RDP compromis ou informations d’identification VPN compromises, entre autres.

Mais la bonne nouvelle aujourd’hui est que quatre chercheurs de l’université de Corée du Sud ont trouvé une méthode pour déchiffrer les informations détournées par le logiciel malveillant.

Giyoon Kim, Soram Kim, Soojin Kang et Jongsung Kim travaillent dans les domaines de la sécurité des informations et de la cryptographie mathématique. Dans leur article, ils expliquent comment fonctionne l’algorithme de chiffrement du ransomware et comment ils ont réussi à récupérer la clé maîtresse :

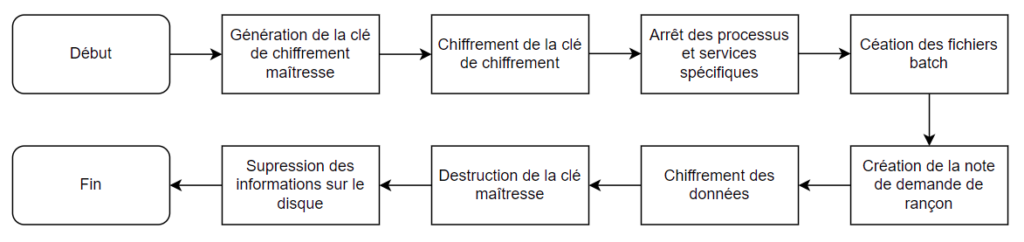

Fonctionnement du ransomware

- Génération de la clé maîtresse : Hive génère 10MiB d’informations aléatoires qui seront utilisées comme clé maîtresse et flux de clés pour chiffrer les données.

- Chiffrement de la clé maîtresse : la clé maîtresse est chiffrée à l’aide d’une clé publique RSA-2048-OAEP qui est fixée dans l’échantillon. La clé cryptée ‘base64url_MD5_of_the_master_key.key.hive’ est stockée dans ‘C:\’ si le ransomware dispose de privilèges d’administrateur ou dans ‘C:\UsersAppDataLocalVirtualStore’ sinon.

- Pour rendre difficile la récupération de toute information, les processus et services qui pourraient être en cours d’exécution sont arrêtés : mspub, msdesktop, bmr, sql, oracle, postgres, redis, vss, backup, sstp.

- Création de fichiers batch : les fichiers « hive.bat » et « shadow.bat » sont générés, dans le but d’éliminer respectivement les preuves et les éventuelles sauvegardes. À la fin de leur exécution, les fichiers .bat s’effacent d’eux-mêmes.

- Création de la note de rançon : avec des informations pour la victime sur la façon de déchiffrer ses fichiers.

- Chiffrement des fichiers : en fonction des privilèges d’exécution du malware, tous les fichiers de la machine seront chiffrés, à l’exception de ceux nécessaires au fonctionnement du système d’exploitation.

- Destruction de la clé maîtresse.

- Suppression des informations résiduelles : le malware effectue plusieurs cycles d’écriture et d’effacement sur le disque, ce qui rend impossible la récupération des fichiers résiduels.

L’algorithme de chiffrement de Hive

Hive utilise un algorithme propriétaire qui utilise une clé maîtresse à partir de laquelle deux clés de chiffrement sont générées et utilisées pour chiffrer les informations.

Les chercheurs ont découvert que l’algorithme réutilisait partiellement ces clés lors du chiffrement de plusieurs fichiers. Cela leur a permis de trouver les équations pour obtenir le passe-partout. Il suffit d’un fichier original non chiffré ou de plusieurs fichiers chiffré dont la signature est connue, tels que des fichiers .pdf, .xlsx ou .hwp.

Bien qu’aucun logiciel officiel n’ait encore été publié pour récupérer ces informations, plusieurs POC ont été réalisées avec succès.

Tous les détails du processus de déchiffrement et de la manière dont il pourrait être automatisé se trouvent dans l’article publié par l’université.

Plus d’information:

https://arxiv.org/pdf/2202.08477.pdf