Les chercheurs de ThreatFabric cataloguent un nouveau malware appelé Xenomorph qui affecte plus de 50 institutions financières européennes.

Détecté pour la première fois ce mois-ci, le malware Xenomorph est un cheval de Troie bancaire qui infecte les smartphones Android. Le virus affiche de faux écrans de connexion sur les applications bancaires mobiles pour voler les informations d’identification des clients. Ces données sont ensuite utilisées pour accéder aux comptes bancaires et voler des fonds.

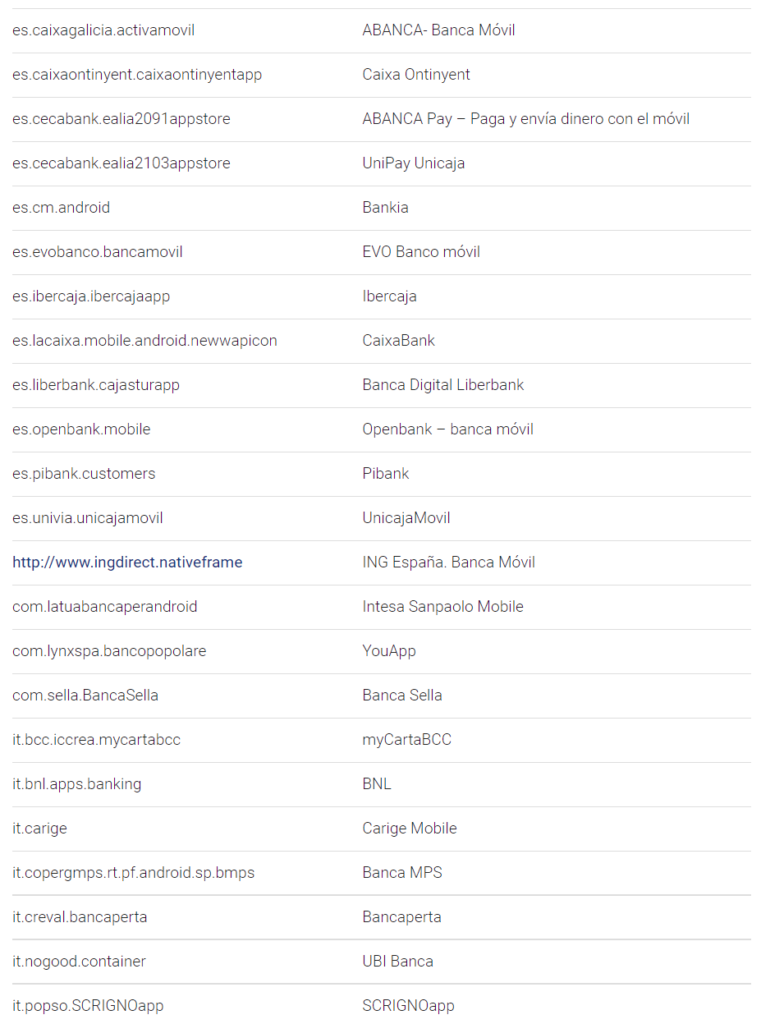

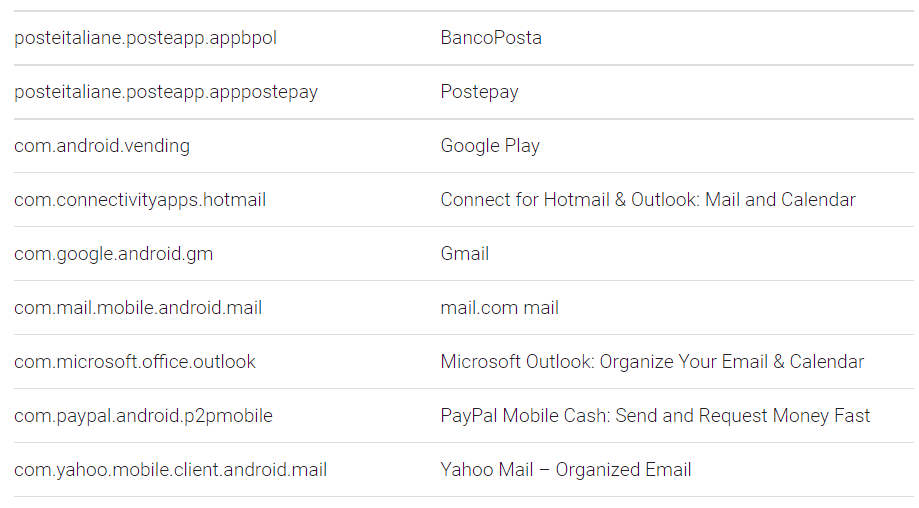

Si les comptes sont protégés par une authentification en deux étapes, Xenomorph peut également intercepter les SMS contenant le code et les transmettre aux attaquants. Elle affecte actuellement 56 banques européennes et 12 portefeuilles de crypto-monnaies.

Xenomorph infecte les smartphones via une application du Google Play Store appelée Fast Cleaner qui le télécharge et l’exécute. Cette application a été téléchargée plus de 50 000 fois.

Ce malware a été baptisé Xenomorph en raison de la similitude de son code avec celui d’un autre cheval de Troie bancaire connu sous le nom d’Alien. Cependant, malgré ses liens évidents avec l’un des logiciels malveillants les plus répandus de ces deux dernières années, Xenomorph est radicalement différent d’Alien en termes de fonctionnalité.

Ce fait, en plus de la présence de fonctionnalités non implémentées et de la grande quantité de logs présents dans le malware, peut suggérer qu’il s’agit d’un nouveau projet en cours par les acteurs responsables de l’Alien original, ou au moins par quelqu’un qui connaît bien sa base de code. Toutefois, il ne s’agit que de spéculations à ce stade.

Les chercheurs de ThreatFabric, d’après leur expérience dans ce type de menace bancaire, affirment que le malware est en phase de développement car certaines commandes du virus ne sont pas encore implémentées. Il s’agit actuellement d’un cheval de Troie bancaire Android moyen avec beaucoup de potentiel inexploité, qui pourrait être mis à jour très prochainement.

Les cibles du Xenomorph :

Plus d’information:

https://www.threatfabric.com/blogs/xenomorph-a-newly-hatched-banking-trojan.html