Microsoft a signalé que les informations confidentielles de certains de ses clients ont été exposées par une mauvaise configuration accessible via Internet.

La mauvaise configuration du serveur a été découverte par la société de renseignement sur les menaces de sécurité SOCRadar, qui a averti la société américaine le 24 septembre 2022, laquelle a sécurisé le serveur concerné dès la notification.

« Cette mauvaise configuration a entraîné un accès potentiel non authentifié à certaines données de transactions commerciales se rapportant à des interactions entre Microsoft et des clients potentiels, telles que la planification ou la mise en œuvre et la fourniture potentielles de services Microsoft. »

Déclarations de l’entreprise

Ils ont également ajouté que leur enquête interne n’a trouvé aucune indication que les comptes ou les systèmes des clients avaient été compromis et que les clients concernés avaient été informés directement.

Selon l’entreprise américaine, les informations exposées comprennent des noms, des adresses électroniques, le contenu des courriels, le nom de l’entreprise et des numéros de téléphone, ainsi que des fichiers liés aux affaires entre les clients concernés et Microsoft ou un partenaire Microsoft autorisé.

Redmond a ajouté que la fuite était due à une « mauvaise configuration involontaire sur un terminal qui n’est pas utilisé dans l’ensemble de l’écosystème Microsoft » et non à une faille de sécurité.

65 000 entités touchées dans le monde

De son côté, SOCRadar nuance encore et ajoute que, d’après son analyse, les données divulguées :

« Il s’agit notamment de documents de preuve d’exécution (PoE) et de déclaration de travaux (SoW), d’informations sur les utilisateurs, de commandes/de devis de produits, de détails de projets, de données PII (informations personnellement identifiables) et de documents susceptibles de révéler une propriété intellectuelle. »

SOCRadar

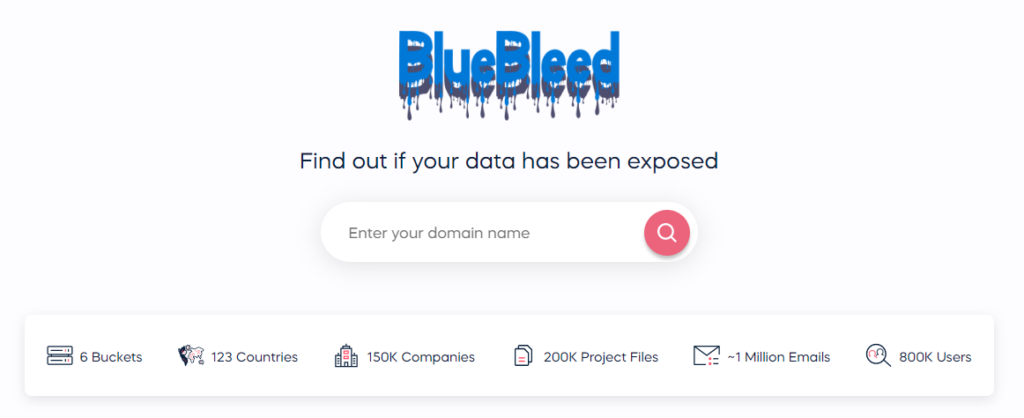

Les chercheurs ont baptisé cette fuite « BlueBleed », en référence aux informations sensibles divulguées par les magasins de données mal configurés dans leur ensemble, et ont créé un site web portant le même nom.

Vérifiez si vous êtes concerné par la fuite de Microsoft

Le portail de recherche de fuites de données de SOCRadar s’appelle BlueBleed et permet aux entreprises de savoir si leurs informations confidentielles ont également été exposées avec les données ayant fait l’objet de la fuite.

En plus de ce qui a été trouvé à l’intérieur du serveur mal configuré de Microsoft, BlueBleed permet également de rechercher des données collectées dans cinq autres buckets de stockage public.

Sur le seul serveur de Microsoft, SOCRadar affirme avoir trouvé 2,4 To de données contenant des informations sensibles de plus de 65 000 entreprises de 111 pays, plus de adresses emails, 133 000 projets et 548 000 utilisateurs exposés découverts en analysant les fichiers ayant fait l’objet de la fuite jusqu’à présent.

« Les acteurs de la menace qui ont pu accéder au référentiel peuvent utiliser ces informations de différentes manières pour extorquer, faire du chantage, créer des tactiques d’ingénierie sociale à l’aide des informations exposées ou simplement vendre les informations au plus offrant sur le dark web et les canaux Telegram », avertit SOCRadar.

Plus d’information:

https://socradar.io/labs/bluebleed

https://msrc-blog.microsoft.com/2022/10/19/investigation-regarding-misconfigured-microsoft-storage-location-2/