Suite au leak des chats du groupe ransomware Conti, Brian Krebs a publié sur son site une analyse des informations les plus juteuses qui en ont été extraites. Je vous fais écho de ces informations ici, mais je vous recommande vivement la lecture des articles originaux de l’auteur.

Démantèlement de Trickbot et récupération de Conti

En septembre 2022, l’Agence nationale de sécurité (NSA) a lancé une opération de grande envergure pour démanteler le botnet Trickbot. Ce réseau a été utilisé par Conti, entre autres, pour diffuser ses attaques de ransomware.

L’agence américaine a réussi à prendre le contrôle du réseau en déconnectant les nœuds des serveurs utilisés pour le contrôler. Les chats du groupe Conti révèlent des informations sur cette action de la NSA.

L’un des dirigeants de Conti, identifié par le pseudo « Hof », a commenté le sabotage du réseau. Selon son analyse, l’agence américaine doit avoir eu accès au code source du bot ou l’avoir obtenu par reverse engineering. Les bots étaient configurés de telle sorte qu’ils continuaient à fonctionner mais n’effectuaient aucune des actions pour lesquelles ils avaient été conçus. Ils ont également été empêchés de se réparer automatiquement ou de télécharger une nouvelle mise à jour qui modifierait la configuration fournie.

Malheureusement, après plusieurs semaines, le groupe Conti a réussi à reconstruire son infrastructure de logiciels malveillants et a décidé de contre-attaquer en infectant 428 hôpitaux aux États-Unis dans le but de semer la panique. Au lendemain de l’attaque, le FBI et le ministère de la sécurité intérieure ont été contraints d’organiser une conférence d’urgence avec l’industrie médicale pour faire face à la menace imminente.

La collaboration de la Russie et la chute de REvil

Les chats divulgués par ContiLeaks témoignent de la demande de coopération du FBI auprès des autorités russes. Il semble que l’objectif du FBI était d’arrêter les criminels à l’origine du botnet Trickbot. Cependant, selon des conversations internes au groupe, les autorités russes n’avaient pas vraiment l’intention de coopérer.

L’enquête a d’abord été abandonnée, puis réactivée. Toutefois, lorsqu’elle a été réactivée, l’enquête s’est concentrée sur le principal concurrent de Conti, le groupe de logiciels malveillants REvil. En janvier de cette année, le gouvernement russe a annoncé l’arrestation de 14 personnes liées à ce groupe. Selon les autorités, cette opération a été menée en réponse à une demande des responsables américains mais, comme on peut le voir, ce n’est pas tout à fait exact.

Structure et gestion interne de Conti

La publication des chats du groupe Conti révèlent de nombreuses informations sur le fonctionnement interne du groupe. Personne ne s’étonne que, compte tenu de l’ampleur des opérations qu’ils réalisent, leur structure ressemble de près à celle de toute entreprise de taille moyenne.

Selon les chats, un salaire de base de 2 000 dollars serait offert aux nouveaux membres embauchés, mais les employés seraient payés entre 5.000 et 10.000 dollars, en fonction de leur productivité. Chaque travailleur se verrait attribuer une semaine de travail de cinq jours, les semaines étant réparties de manière à ce qu’il y ait un minimum de personnel disponible 24 heures sur 24 pour répondre aux besoins de maintenance des botnets ou aux négociations entamées avec les victimes de ransomware.

Malgré le fait que Conti soit un groupe à fort impact et très efficace, l’analyse des conversations révèle un certain air de désorganisation et un manque de coordination interne, certains nœuds de botnet étant perdus faute d’avoir trouvé les ressources nécessaires dans les portefeuilles virtuels en prévision des paiements pour maintenir les VPN ou les serveurs nécessaires à la continuité de leurs opérations.

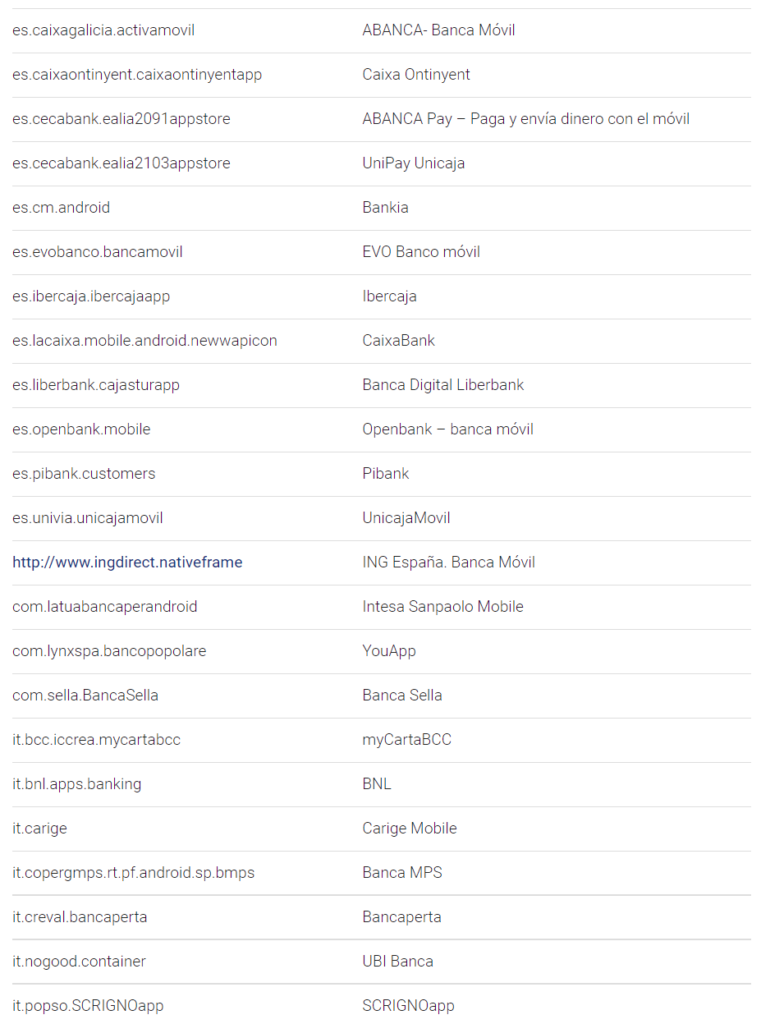

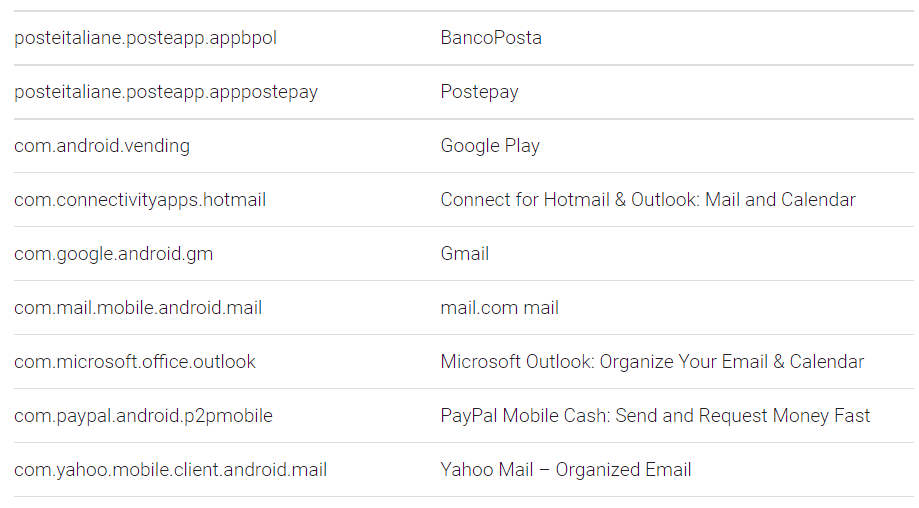

Outils OSINT

Selon le rapport Chainalysis, les bénéfices du groupe en 2021 seraient d’environ 180 millions de dollars. Conti est donc de loin le groupe de ransomware le plus performant en activité. Les leaks de chats permettent d’estimer que le nombre d’employés de l’organisation oscille entre 65 et 100 personnes. L’investissement dans les outils de sécurité et les anti-virus est très élevé. Ceux-ci sont utilisés non seulement pour les tests de détection de leurs ransomwares, mais aussi comme mesure de protection interne.

En outre, des conversations sont enregistrées sur la surveillance imposée aux administrateurs, validant leur activité sur les serveurs internes. Il s’agit de vérifier qu’aucune opération susceptible de mettre en péril la continuité ou la sécurité de l’opération n’est en cours. Cela provoque de nombreuses frictions entre les différents membres du groupe.

L’investissement de Conti dans les outils de renseignement Open Source (OSINT) est particulièrement remarquable. Des abonnements à Crunchbase Pro ou autre Zoominfo, fournissent des informations précieuses à l’organisation, telles que les montants assurés de plusieurs entreprises, une estimation de leurs bénéfices et les coordonnées des dirigeants et des membres du conseil d’administration.

En outre, le groupe utilise de multiples outils pour déterminer les entreprises qui se cachent derrière certaines plages d’adresses IP, si un VPN est lié à une certaine adresse IP ou non. Cela est crucial pour ses opérations, car le botnet utilisé accède à un grand nombre de systèmes, et il doit donc donner la priorité à ceux qui se trouvent dans le réseau des grandes entreprises.

Outils de pentesting et contacts divers

L’acquisition d’une licence de Cobalt Strike est également extraite des conversations de Conti. Cet outil commercial de test de pénétration n’est vendu qu’à certaines entreprises selon des critères stricts. Selon les informations examinées, le coût d’acquisition de la licence est estimé à 60.000 USD. La moitié de cette somme couvrirait le prix de l’outil, tandis que le reste irait à une entreprise légitime qui effectuerait l’achat.

En outre, des informations ont été trouvées sur des paiements versés à un journaliste et à des employés d’entreprises participant à la récupération de systèmes après une attaque par ransomware. Ainsi, Conti aurait une certaine influence dans les médias pour faire pression sur les victimes et les forcer à payer. Les employés chargés du recouvrement feraient office de négociateurs entre Conti et les entreprises victimes. L’organisation aurait alors l’assurance d’obtenir le maximum de l’entreprise extorquée en ayant à sa solde, un contact à l’interne.

Conti et la fièvre crypto

Les importantes sommes d’argent que le groupe Conti déplace lui permettent de réaliser des actions qui ne sont pas accessibles aux autres, comme faire varier à volonté la valeur de certaines crypto-monnaies. Dans une discussion intéressante entre les membres du groupe, il est question d’une opération massive visant à gonfler une crypto-monnaie qui rapporterait des bénéfices importants à l’organisation. Bien qu’il ne soit pas mentionné quelle plate-forme serait affectée, les dates semblent coïncider avec l’effondrement de la crypto Squid.

Les membres de Conti montrent également un grand intérêt pour la création de projets liés aux smart contracts. Cette approche n’est pas du tout farfelue, puisque des études ont déjà été réalisées sur l’impact « positif » qu’elles auraient sur les opérations de ransomware. Grâce à ces contrats, les victimes peuvent vérifier qu’elles recevront bien ce pour quoi elles ont accepter de payer si elles effectuent le paiement requis.

En résumé, les fuites de ContiLeaks ont fourni des informations très intéressantes sur le fonctionnement interne du plus grand groupe de ransomware actif. Reste à savoir s’il le restera après avoir vu toutes ses informations exposées, apparemment par un analyste ukrainien qui a décidé d’attaquer l’organisation après qu’elle ait publiquement affiché son soutien au gouvernement russe.

Plus d’information:

https://arxiv.org/pdf/2003.04426.pdf

https://medium.com/reserve-currency/smart-contracts-will-make-ransomware-more-profitable-part-1-a687fc370320

https://gizmodo.com/squid-game-cryptocurrency-scammers-make-off-with-2-1-m-1847972824

https://krebsonsecurity.com/2022/03/conti-ransomware-group-diaries-part-i-evasion/

https://krebsonsecurity.com/2022/03/conti-ransomware-group-diaries-part-ii-the-office/

https://krebsonsecurity.com/2022/03/conti-ransomware-group-diaries-part-iii-weaponry/

https://krebsonsecurity.com/2022/03/conti-ransomware-group-diaries-part-iv-cryptocrime/