Il y a quelques jours, j’ai publié un billet dans lequel je parlais de l’engagement de Microsoft à aider à protéger l’Ukraine en termes de cybersécurité contre les attaques de logiciels malveillants tels que FoxBlade. Aujourd’hui, le FBI et la CISA ont publié un nouveau rapport mettant en garde contre les dangers du WhisperGate et de l’HermeticWiper.

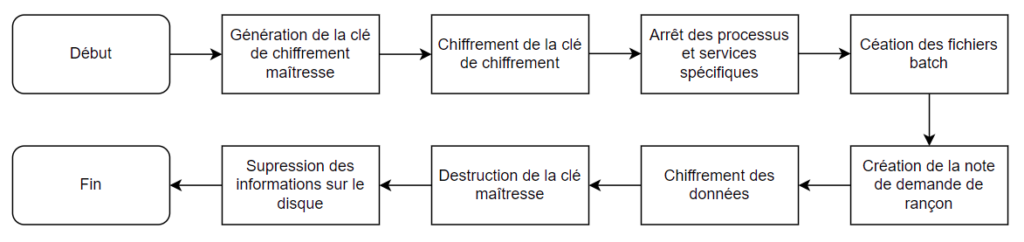

Dans le cas de WhisperGate, Microsoft a signalé qu’il s’agit d’un logiciel malveillant conçu pour ressembler à un rançongiciel, mais qui vise en fait à causer des dommages irréparables. Il s’agit d’un « wiper », un type de logiciel malveillant qui cherche à effacer complètement le disque dur de la machine affectée, en se débarrassant de toutes les informations et de tous les programmes qu’il contient. Il écrase complètement le MBR (Master Boot Record) avec une note de rançon. En outre, il tente également de détruire la partition C: en écrasant toutes les informations existantes par des données aléatoires et dénuées de sens.

D’autre part, HermeticWiper a déjà été abordé dans ce blog le 24 février, je vous renvoie donc vers l’article « La théière russe explose : l’Ukraine et la Russie également en guerre numérique » pour plus de détails sur le fonctionnement de ce malware. En résumé, HermeticWiper a été lancé en conjonction avec les leurres HermeticRansom pour rendre les appareils touchés non amorçables.

Le rapport publié par les deux organisations vise principalement à alerter les entreprises américaines, car on estime que ces attaques de logiciels malveillants pourraient éventuellement toucher des entreprises en dehors des frontières de l’Ukraine. Le rapport exhorte les entreprises à prendre des mesures telles que la mise en place d’une authentification à deux facteurs (MFA), de solutions antivirus et anti-malware, ainsi que de filtres anti-spam.

En plus des deux malwares mentionnés jusqu’à présent dans ce billet, nous allons mentionner un troisième wiper supplémentaire découvert par les chercheurs d’ESET : IsaacWiper.

Les chercheurs n’ont pas encore attribué ce nouveau wiper à un groupe cybercriminel spécifique et on ne sait pas encore exactement quel était le vecteur d’attaque initial, mais en ce qui concerne ce dernier, on soupçonne que les attaquants ont utilisé des outils tels que Impacket pour effectuer des mouvements latéraux. Ce nouveau « wiper » a été détecté dans des DLL ou des fichiers EXE de Windows sans signature d’authentification, et sa date de compilation la plus ancienne remonte à octobre 2021.

Pour conclure cette publication, il est donc recommandé, et ce non seulement aux entreprises mais aussi aux utilisateurs, de prendre les mesures de protection recommandées contre les attaques potentielles de malware et de ransomware car, bien que nous ayons parlé dans ce cas d’attaques dirigées au niveau national, les incidents causés au niveau privé par ce type de cyberattaques sont de plus en plus fréquents et touchent un nombre croissant de personnes.

Plus d’information:

Beware of WhisperGate and HermeticWiper – Warns the FBI and CISA

Researchers Peek into the Deadly WhisperGate Wiper